دانستن نحوه تنظیمات امنیتی شبکه برای سازمانهایی که میخواهند از هزینههای اضافی، وقفههای کاری و آسیبهای ناشی از حملات سایبری جلوگیری کنند، ضروری است. با استفاده از اقداماتی مانند رمزنگاری، فایروالها و ضد بدافزارها، تنظیمات امنیتی شبکه به محافظت از زیرساخت، دادهها و داراییهای دیجیتال شرکت کمک کرده و یکپارچگی و محرمانگی اطلاعات شما را تضمین میکند.

بهترین روشهای تنظیمات امنیتی شبکه

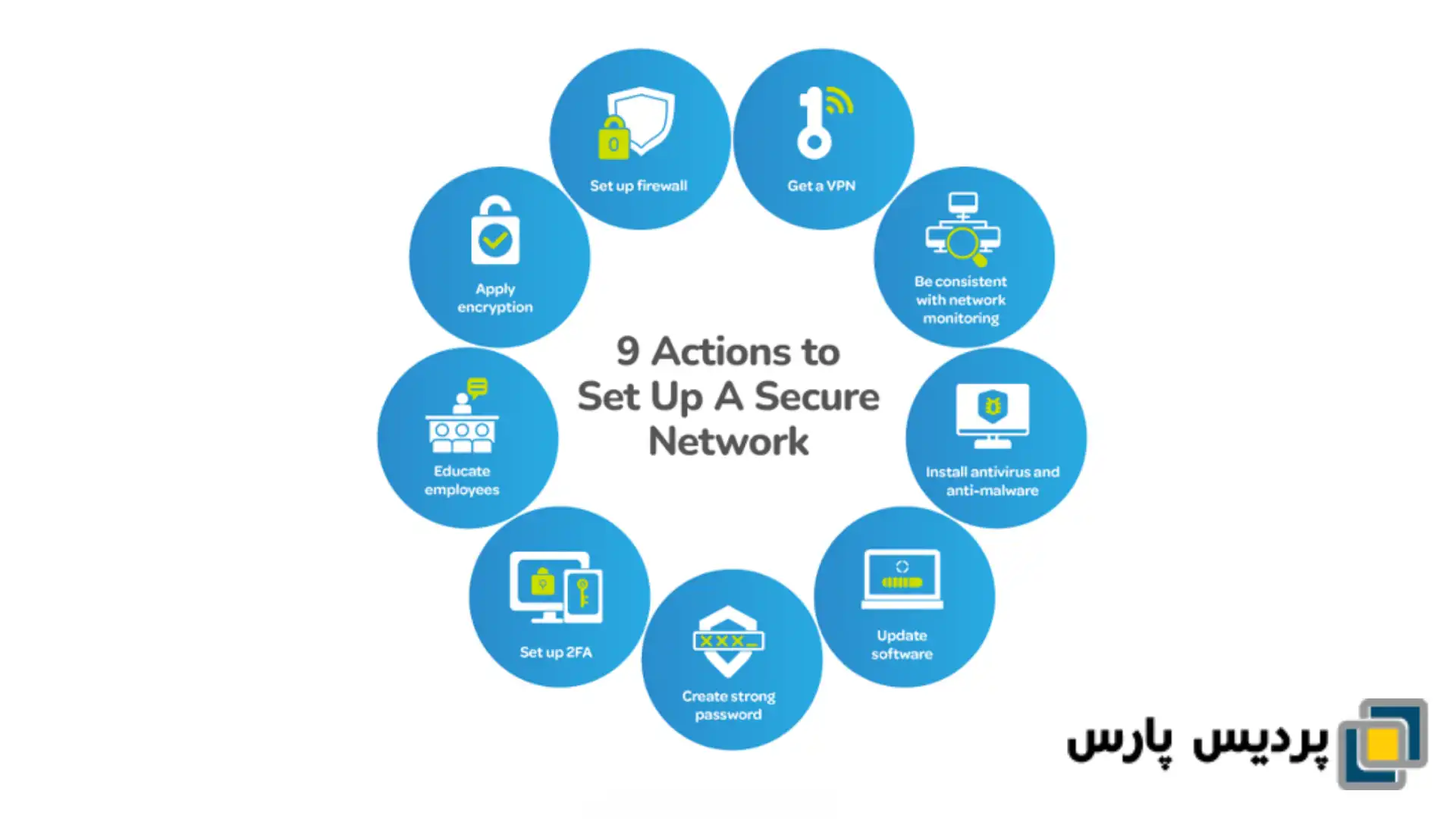

برای ایمنسازی شبکه، باید از استراتژیهای متنوعی استفاده کنید. در ادامه، 9 مرحله برای تنظیم و اجرای تنظیمات امنیتی شبکه را بررسی میکنیم تا از حملات سایبری و تهدیدات احتمالی جلوگیری کنید.

9 مرحله برای تنظیم و اجرای تنظیمات امنیتی شبکه

اعمال رمزنگاری بر دادهها

رمزنگاری انتها به انتها (E2EE) تضمین میکند که دادههای به اشتراک گذاشتهشده فقط برای افراد مجاز قابل خواندن باشد. تنظیمات امنیتی شبکه باید شامل روشهای رمزنگاری قوی باشد که امکان نفوذ غیرمجاز به دادهها را کاهش دهد. تدابیر امنیتی رمزنگاری دادههای ارسالی از کارمند به کارمند یا از کسبوکار به کسبوکار را به گونهای درهم میریزد که در صورت رهگیری، قابل خواندن توسط کسی که دسترسی ندارد نباشد. هنگامی که دادههای رمزنگاری شده به گیرنده صحیح میرسند، یک رمز عبور اطلاعات را رمزگشایی کرده و دسترسی را ممکن میسازد.

برای رمزنگاری موفق دادههای خود، باید نقاط ضعف امنیتی را شناسایی کرده و نوع و ابزار رمزنگاری مناسب را انتخاب کنید. شناسایی نقاط ضعف امنیتی امکان تقویت پیشگیرانه دفاعها را فراهم میآورد، در حالی که انتخاب نوع و ابزار رمزنگاری مناسب، محافظت قابل اعتماد از دادهها را تضمین کرده و در برابر دسترسیهای غیرمجاز و نقضهای احتمالی محافظت میکند.مراحل زیر نحوه اعمال رمزگذاری را توضیح می دهد:

مراحل اعمال رمزنگاری در تنظیمات امنیتی شبکه

برای افزایش امنیت دادهها، ابتدا نقاط ضعف شبکه را شناسایی کنید، سپس روش رمزنگاری مناسب مانند AES یا RSA را انتخاب و اجرا کنید. استفاده از ابزارهای رمزنگاری معتبر، محافظت از اطلاعات را تضمین میکند.

شناسایی نقاط ضعف امنیتی

تهدیدات سایبری به شبکههای شرکتی حمله میکنند، و یکی از راههای شناسایی هرگونه آسیبپذیری، ارزیابی امنیتی است. تعیین بهترین ارزیابی برای سازمان شما به شما کمک میکند تا نیازهای امنیتی خود را برای تنظیم نرمافزار رمزنگاری درک کنید.

- ارزیابی آسیبپذیری: ضعفهای موجود در زیرساختهای IT شرکت شما را از طریق اسکن آسیبپذیری پیدا میکند.

- حسابرسی IT: ارزیابی میکند که آیا پیکربندی شبکه شرکتی شما با استانداردهای صنعت مطابقت دارد یا خیر.

- ارزیابی ریسک IT: سطوح ریسک امنیتی شرکت شما را تعیین، تجزیه و تحلیل و ارزیابی میکند.

- تست نفوذ: آسیبپذیریهای شبکه شرکتی شما را از طریق حملات سایبری شبیهسازی شده تشخیص میدهد.

انتخاب نوع و ابزار رمزنگاری مناسب

چندین نوع رمزنگاری و ابزار وجود دارد که میتوانید برای تقویت امنیت شبکه خود در نظر بگیرید—استاندارد رمزنگاری دادههای سهگانه (3DES)، استاندارد رمزنگاری مزیت (AES)، و ریوت-شمیر-ادلمون (RSA) سه نوع رایج برای امنیت دادهها هستند.

- استاندارد رمزنگاری دادههای سهگانه (3DES):

- از کلیدهای 56 بیتی برای سه برابر حفاظت استفاده میکند، به جای استفاده از یک کلید 56 بیتی

- قدیمیتر از سایر فرمهای رمزنگاری داده

- برای رمزنگاری دادهها زمان بیشتری میبرد

- در فناوریهای جدید مورد استفاده قرار نمیگیرد

- استاندارد رمزنگاری مزیت (AES):

- نوع استاندارد رمزنگاری

- دادهها را در یک بلوک واحد رمزنگاری میکند که اندازه آن متغیر است، سطوح مختلفی از امنیت و قدرت رمزنگاری را ارائه میدهد: AES-128 (اندازه 128 بیتی)، AES-192 (اندازه 192 بیتی)، یا AES-256 (اندازه 256 بیتی)

- ریوت-شمیر-ادلمون (RSA):

- به کلیدهای عمومی برای رمزنگاری تکیه میکند

- قبل از استفاده نیاز به دانش فنی دارد

- بدون پتنت، در دسترس و بدون نیاز به لیسانس است

AES به دلیل امنیت قوی، سرعت و سازگاری گستردهای پذیرفته شده است. این استاندارد از رمزنگاری متقارن استفاده میکند که فرایند رمزنگاری را با استفاده از یک کلید یکسان برای رمزنگاری و رمزگشایی ساده میکند. با اندازههای کلیدی از 128 بیت تا 256 بیت، سازمان شما میتواند سطوح امنیتی را برای نیازهای خود سفارشیسازی کند، که AES را به انتخاب محبوب برای حفاظت از دادههای حساس در بخشهای مختلف تبدیل میکند.

ابزارهای رمزنگاری

انتخابهای متعددی از ابزارهای رمزنگاری سازمانی وجود دارد. در اینجا رایجترینها آورده شدهاند:

- VeraCrypt: کل سیستمعامل را به همراه حجمها و پارتیشنهای خاصی رمزنگاری میکند؛ برای مصرفکنندگان و کسبوکارها رایگان است.

- Trend Micro Endpoint Encryption: حجمها، فایلها و پوشهها را به طور کامل رمزنگاری میکند؛ دارای مدیریت کلید و یک دایرکتوری فعال برای نظارت بر دادهها است.

- AxCrypt Premium: فایلها را رمزنگاری و رمزگشایی میکند؛ به اشتراکگذاری فایلها درون برنامه را تسهیل میکند، دسترسی امن به فایلها از طریق دستگاههای موبایلی را ممکن میسازد و فایلها را از طریق ذخیرهسازی ابری به صورت آنلاین ایمن میکند.

پس از انتخاب نوع و ابزار برای کسبوکار خود، میتوانید شروع به پیادهسازی یک برنامه رمزنگاری کنید.

راهاندازی یک فایروال

فایروالها با فیلتر کردن ترافیک شبکه ورودی و خروجی بر اساس سیاستها و قوانین امنیتی شرکت شما، از شبکه شما محافظت میکنند. با وجود سیاستهای پیشفرض، فایروالها به عنوان یکی از مؤثرترین ابزارهای امنیت شبکه برای شناسایی آسیبپذیریها و اقدامات پیشگیرانه برجسته هستند.

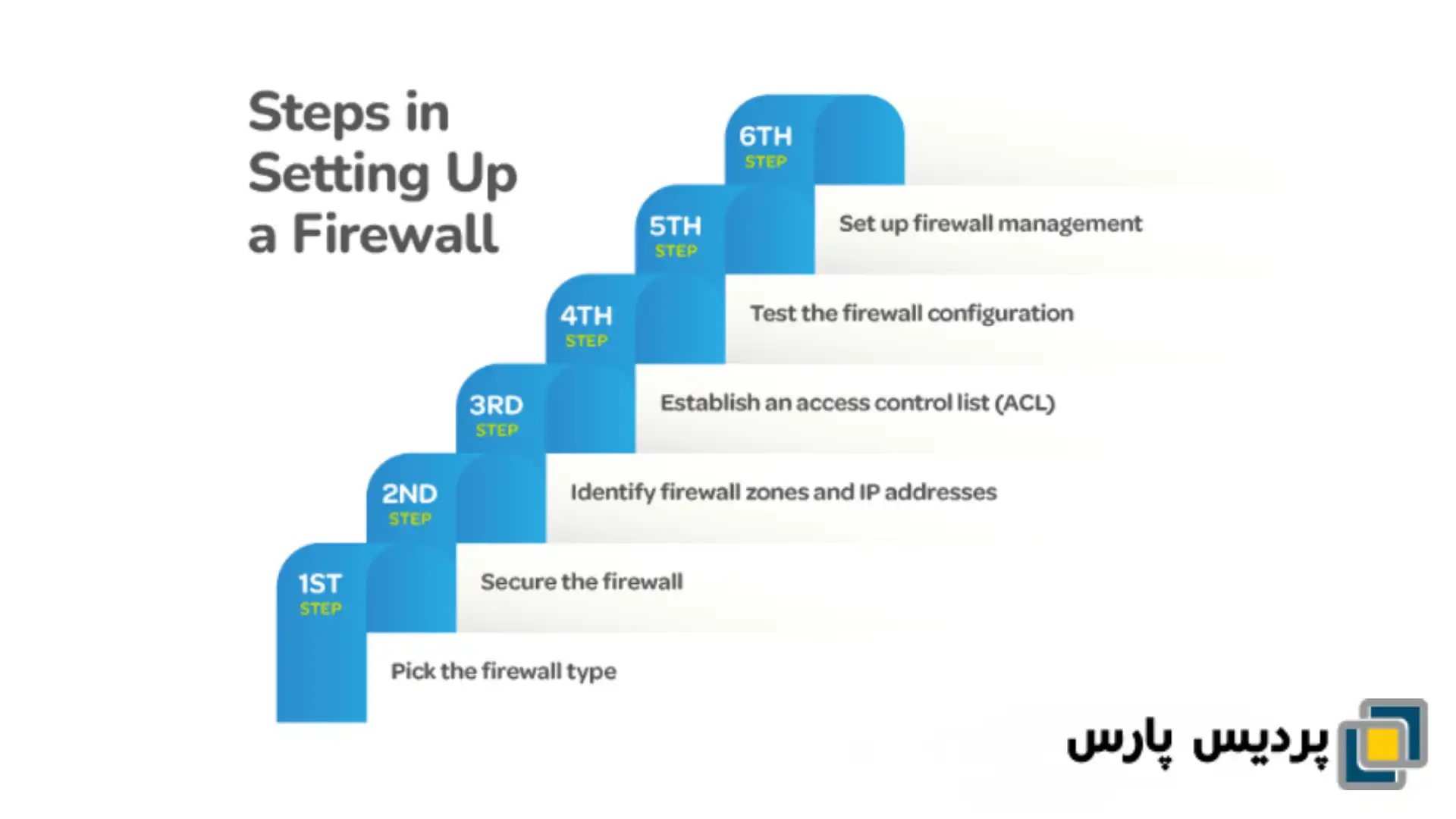

راهاندازی یک فایروال در تنظیمات امنیتی شبکه

شما میتوانید یک فایروال را روی دستگاههای شرکتی خود نصب کنید تا آنها را از بدافزار محافظت کنید، و یک فایروال برنامه وب (WAF) را بر روی اتصال اینترنت خود برای حفاظت بهتر تنظیم کنید. در اینجا نحوه انجام این کار در شش مرحله ساده آورده شده است:

-

انتخاب نوع فایروال

قبل از اینکه بتوانید یک فایروال را برای کسبوکار خود راهاندازی کنید، باید یک فایروال را انتخاب کنید که تمام نیازهای امنیتی شما را برآورده کند. انواع مختلفی از فایروالها وجود دارند—در اینجا پرطرفدارترینها آورده شدهاند:

- فایروالهای نسل بعدی (NGFWs): با بررسی هر بسته داده، آگاهی از برنامهها و دید کامل ساختاری را ارائه میدهد.

- فایروال به عنوان سرویس (FWaaS) مبتنی بر ابر: مجموعهای از فناوریهای ابری را برای حفاظت آنلاین و کنترل دسترسی به ارمغان میآورد.

- فایروال پروکسی: دسترسی برای کارمندان داخلی برای اتصال به یک سرور، وبسایت یا برنامه را فراهم میکند.

- فایروال بازرسی حالتمند: تعیین میکند که کدام بستهها باید از طریق فایروال عبور کنند.

- فایروال برنامه وب (WAF): ترافیک HTTP را بین مشتریان و سرورهای برنامه فیلتر و کنترل میکند.

با انتخاب نوع مناسب فایروال، شما میتوانید سطح امنیتی متناسب با معماری شبکه و نیازهای خاص کسبوکار خود را تأمین کنید. این انتخاب باید با توجه به پیچیدگی شبکه، منابع در دسترس و خطرات امنیتی احتمالی انجام شود.

-

ایمنسازی فایروال

پس از انتخاب نوع فایروال، مرحله بعدی ایمنسازی آن است. یک مدیر شبکه یا متخصص امنیت IT در شرکت خود را برای مدیریت دسترسی به فایروال تعیین کنید. این فرد باید فایروال را پیکربندی و بهروزرسانی کند، حسابهای کاربری پیشفرض را حذف یا تغییر نام دهد و رمزهای عبور پیشفرض را با رمزهای عبور منحصر به فرد تغییر دهد.

مدیر شبکه شما همچنین باید اطمینان حاصل کند که تمام کارمندانی که به دسترسی نیاز دارند، دارای حسابهای کاربری فردی به جای حسابهای مشترک هستند. در نهایت، آنها باید کنترلهای دسترسی را برای محدود کردن ترافیک شبکه ورودی و خروجی فقط به ارتباطات مجاز اعمال کنند.

-

شناسایی مناطق فایروال و آدرسهای IP

مشابه مرحله اول رمزنگاری، شما باید تمام دادهها و داراییها را بر اساس سطوح حساسیت و عملکردهای آنها دستهبندی کنید. سپس میتوانید آنها را به مناطقی تقسیمبندی کنید و متناسب با آنها آدرسهای IP اختصاص دهید. مهم است که توجه داشته باشید که خدمات وب مانند ایمیل یا VPNها باید در منطقه اختصاصی خود باشند تا ترافیک ورودی اینترنت را محدود کنند.

-

تعیین یک لیست کنترل دسترسی (ACL)

تعریف لیست کنترل دسترسی همراه با شناسایی مناطق شبکه و آدرسهای IP صورت میگیرد. یک لیست کنترل دسترسی مجموعهای از قوانین است که تعیین میکند کدام ترافیک شبکه مجاز به عبور از فایروال است و کدام مسدود میشود. ایجاد یک ACL به شما امکان میدهد ترافیک وب را کنترل کنید، شبکه شرکت خود را ایمن نگه دارید و اقدامات امنیتی سازمان خود را بهبود بخشید.

یک ACL باید شامل عوامل زیر باشد:

- شماره ترتیب: ترتیبی را که قوانین اعمال میشوند مشخص میکند.

- نام: برچسب توصیفی برای قانون را فراهم میکند.

- نظرات: امکان افزودن یادداشتها یا توضیحات اضافی در مورد قانون را میدهد.

- بیانیه/قوانین: شرایط و اقدامات قانون را تعریف میکند.

- پروتکلها: پروتکلهای شبکهای را که قانون به آنها اعمال میشود، مشخص میکند.

- مقاصد IP: مقاصد آدرسهای IP تحت تأثیر قانون را تعیین میکند.

- گزارش دستگاههای ثبتشده: جزئیات اینکه آیا ترافیک مطابق با قانون باید توسط فایروال برای مقاصد حسابرسی یا عیبیابی ثبت شود.

با داشتن یک ACL دقیق و بهروز، شما میتوانید کنترل دقیقتری بر دادهها و دسترسیها در شبکه خود داشته باشید و از تهدیدات امنیتی پیشگیری کنید.

-

آزمایش پیکربندی فایروال

آزمایش فایروال یک گام ضروری برای بررسی این است که آیا فایروال شما ترافیک لازم را مسدود میکند. استفاده از یک ارزیابی امنیتی، مانند اسکنهای آسیبپذیری یا آزمایشهای نفوذ، به شدت توصیه میشود. اگر فایروال شما این آزمایشها را پشت سر نگذارد، دسترسی به نتایج آزمایش و جزئیات آن برای تسهیل فرایند پیکربندی مجدد حیاتی است.

-

راهاندازی مدیریت فایروال

راهاندازی فایروال نیاز به مراقبت پیگیری هر شش ماه دارد. این شامل بازبینی راهاندازی و پیکربندیهای آینده برای اطمینان از این است که فایروال و دادهها به خوبی از هرگونه جرم سایبری محافظت شدهاند. این مراقبت شامل بهروزرسانیهای منظم نرمافزار، تغییرات در قوانین و پالیسیهای فایروال بر اساس تحولات فناوری و تهدیدهای امنیتی جدید، و بازبینی عملکرد فایروال برای تضمین حفظ استانداردهای امنیتی است.

ایجاد یک شبکه خصوصی مجازی (VPN)

شبکه خصوصی مجازی (VPN) اتصالات وای-فای، اینترنت و انتقال دادهها در شبکه سازمانی شما را رمزنگاری میکند. بیشتر VPNها دارای یک سوئیچ قطع کننده تعبیه شدهاند تا در صورت از دست دادن اتصال محافظت شده، سختافزار را از شبکه قطع کند. علاوه بر این، این ابزارها آدرس IP، رمز عبور و تاریخچه مرور را پنهان میکنند.

VPNها برای کسبوکارهایی که دارای کارمندان از راه دور یا کارمندانی که در سفرهای کاری شرکت میکنند ضروری هستند، زیرا استفاده از وای-فای عمومی یا خانگی میتواند دادههای شبکه شرکت را به خطر اندازد. اینها باعث آرامش خاطر کسبوکار شما میشوند، چرا که میدانید کارمندان از راه دور و مسافرتی خارج از دفتر محافظت میشوند. برای ایجاد VPN خود، مراحل زیر را دنبال کنید:

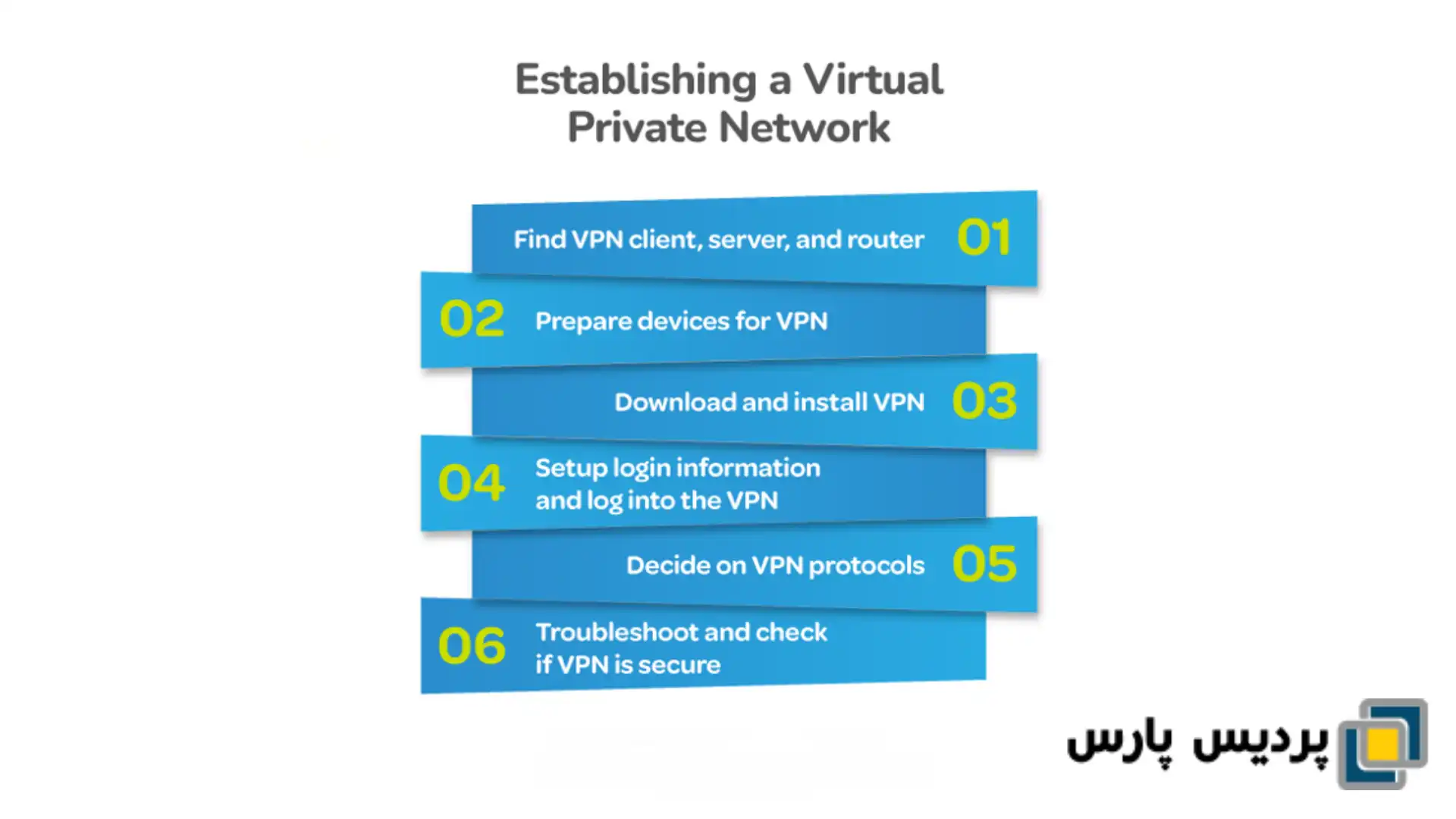

ایجاد یک شبکه خصوصی مجازی (VPN) در تنظیمات امنیتی شبکه

-

یافتن یک کلاینت VPN، سرور و روتر

اولین قدم در راهاندازی VPN، انتخاب یک کلاینت VPN، سرور و روتر است. کلاینت VPN ارتباط امن بین کسبوکار و سرور VPN را برقرار میکند، با گزینههای مختلف برای تعامل و پیکربندی. سرور VPN میزبانی و ارائه خدمات VPN را به عهده دارد، با استفاده از فناوریهای سختافزاری و نرمافزاری برای حفاظت از اتصالات. روتر VPN ارتباط شبکه در محیط VPN را تسهیل میکند و اتصال با دستگاههای مختلف VPN را ممکن میسازد. این اجزاء به طور مشترک پیادهسازی VPN شبکه را پشتیبانی میکنند و عملکرد آن را بهبود میبخشند.

-

آمادهسازی دستگاهها برای VPN

VPNها به دلیل مسائل سازگاری با اتصالات شبکه و زیرساختها، خطر عدم کارکرد دارند. بنابراین، مهم است که اطمینان حاصل شود دستگاههای شرکت شما به درستی برای نصب VPN آماده شدهاند. آزمایش شبکه از اهمیت بسیار بالایی برخوردار است و باید متناسب با زیرساخت خاص کسبوکار شما سفارشی شود.

اگر VPN نتواند به شبکه متصل شود، سیستمها را در معرض خطرات احتمالی قرار میدهد. برای رفع این مسئله، بهتر است که هر VPN قبلاً استفاده شده حذف شود و پیکربندی شبکهتان را برای حداکثر کردن اثربخشی VPN برنامهریزی کنید.

-

دانلود و نصب VPN

نرمافزار ارائهشده توسط سرویس VPN خود را دانلود و نصب کنید. در صورت امکان، از راهنماهای نصب یا پشتیبانی مشتریان که توسط ارائهدهنده شما ارائه شده استفاده کنید. توجه داشته باشید که ارائهدهنده VPN ممکن است نرمافزاری برای تمام پلتفرمها ارائه ندهد. در چنین مواردی، نرمافزار موجود را دانلود و آزمایش کنید. در نهایت، با بررسی آدرس IP آنلاین خود، اطمینان حاصل کنید که VPN شما به درستی کار میکند.

به خاطر داشته باشید، این مراحل ممکن است بسته به ارائهدهنده VPN و دستگاه متفاوت باشد، بنابراین همیشه دستورالعملهای خاص ارائهدهنده خود را دنبال کنید.

-

تنظیم اطلاعات ورود و ورود به VPN

مرحله بعدی ایجاد یک ورود امن است. اگر در حال راهاندازی یک کلاینت VPN برای اهداف تجاری هستید، ممکن است نیاز به ایجاد حسابهای متعدد برای کارمندان فردی داشته باشید. اطمینان حاصل کنید که تمام نامهای کاربری و رمزهای عبور قوی و امن هستند. پس از برقراری این ورودهای امن، میتوانید VPN را به شبکه شرکت خود متصل کنید. این فرآیند ارتباطی روان و امن برای تمام کاربران تضمین میکند.

-

تصمیمگیری در مورد پروتکلهای VPN

شرکت شما به یک پروتکل VPN نیاز دارد تا تعیین کند چگونه دادهها بین سیستمهای شما و سرور VPN مسیردهی شوند. هر پروتکل دارای قدرتهای منحصر به فردی است، بنابراین مهم است که یکی را انتخاب کنید که متناسب با نیازهای شما باشد. در اینجا برخی از رایجترینها آمده است:

- OpenVPN: یک پروتکل متنباز که به کسبوکار شما اجازه میدهد کد VPN خود را مشاهده کند.

- L2TP/IPSec: به دلیل امنیت قوی شناخته شده است، اغلب از پروتکل IPSec برای رمزگذاری دادههای ارسالی به VPN استفاده میکند.

- PPTP: برای ایجاد تونلهای VPN بین شبکههای عمومی طراحی شده است.

- عیبیابی و بررسی امنیت VPN شما

شما باید بررسی کنید که آیا VPN تجاری شما کار میکند. اگر کار نمیکند، مراحل عیبیابی زیر را امتحان کنید:

- راهاندازی مجدد VPN و دستگاههای آزمایش.

- اطمینان حاصل کنید که هیچ VPN یا سیستم متعارضی در حال اجرا نیست.

- از ویژگی “تعمیر” VPN استفاده کنید اگر در دسترس باشد.

- برای مشکلات ورود به سیستم، دوباره تلاش کنید یا با ارائهدهنده VPN تماس بگیرید.

نکته اضافی: پس از اینکه VPN شما فعال شد، مطمئن شوید که تنظیمات آن با نیازهای کسبوکار شما هماهنگ است. این شامل بررسی این موضوع است که چه زمانی VPN باید فعال باشد، افزودن سرورهای “مورد علاقه” یا پیشفرض در صورت نیاز، و فعالسازی یک “کلید خاموشکننده” برای قطع اتصالات غیرمنتظره است.

نظارت مداوم بر شبکه

نظارت مداوم بر شبکه تفاوت بین ناآگاهی از حملات سایبری و دیدن حملات احتمالی قبل از وقوع آنها است. این فرآیند به تیمهای امنیتی امکان میدهد تا ناهنجاریها و آسیبپذیریها را بلافاصله شناسایی کنند. نظارت بر شبکه شامل بررسی سه جنبه کلیدی است:

- پیکربندی: تخصیص و تأیید تنظیمات شبکه، سیاستها و کنترلها.

- عملکرد: شامل عیبیابی و گزارشدهی در مورد اجزای مختلف شبکه.

- دسترسی: ارزیابی زمان کارکرد شبکه و پاسخ آن به درخواستهای اتصال و عملکرد.

با انجام نظارت دقیق و مداوم، میتوانید اطمینان حاصل کنید که شبکه به طور مؤثری عمل میکند و از دادهها و منابع شبکه در برابر تهدیدات احتمالی محافظت میشود.

نصب نرمافزار ضد بدافزار و آنتیویروس

امنیت شبکه به شدت به محافظت در برابر بدافزارها وابسته است که عمدتاً با استفاده از نرمافزار آنتیویروس به دست میآید. نرمافزار آنتیویروس به عنوان یک سد دفاعی عمل میکند، برنامهها و دادههای جدید معرفی شده به شبکه را اسکن میکند و به سرعت اجزای احتمالاً مخرب را شناسایی میکند. بهروزرسانیهای منظم برای اثربخشی آن حیاتی است تا محافظت در برابر ویروسهای جدید و در حال ظهور تضمین شود.

علاوه بر تشخیص و مسدود کردن بدافزارها، نرمافزار آنتیویروس همچنین در برابر تهدیدات معاصر مانند ایمیلهای فیشینگ، وبسایتهای مخرب و سایر حملات پیشرفته که کاربران را هدف قرار میدهند، دفاع میکند. برای راهاندازی نرمافزار ضد بدافزار و آنتیویروس:

- انتخاب نرمافزار شما: آنتیویروس و نرمافزار ضد بدافزار را از یک ارائهدهنده معتبر انتخاب و نصب کنید—راهحلهای آنتیویروس محبوب شامل McAfee MVISION، Kaspersky و CrowdStrike Falcon است.

- راهاندازی مجدد کامپیوتر شما: هر چند لازم نیست، اما بهتر است پس از نصب کامپیوتر خود را مجدداً راهاندازی کنید تا نرمافزار بتواند به طور مؤثرتری با سیستم شما ادغام شود.

- انجام اسکنها: شما اکنون باید قادر به اسکن شبکهها و سیستمهای خود برای بدافزار باشید. از سه نوع اسکن مختلف انتخاب کنید:

- اسکن سریع: مناطق معمول خطا را پوشش میدهد و معمولاً ۱۰-۲۰ دقیقه طول میکشد.

- اسکن کامل: کل شبکه را بررسی میکند و میتواند از ۳۰ دقیقه تا چندین ساعت طول بکشد.

- اسکن برنامهریزی شده: به طور مداوم در فواصل زمانی برنامهریزی شده اسکن میکند.

بهروزرسانی نرمافزار به صورت مکرر

برای حفظ امنیت سایبری مؤثر، ضروری است که همه نرمافزارهای نصبشده به طور منظم و به محض در دسترس قرار گرفتن بهروزرسانیهای جدید، بهروز شوند. نرمافزار آنتیویروس، فرمور، اطلاعات حساب کاربری و برنامههایی که برای حفاظت از یک شرکت استفاده میشوند، باید همیشه بهروز نگه داشته شوند. این امر مانع از استفاده مجرمان سایبری از آسیبپذیریهای امنیتی میشود.

نرمافزارهای امنیتی منسوخ نقاط ورود را در معرض خطر هکرها قرار میدهند. یادداشتهای بهروزرسانی نرمافزار اغلب خطاهای خاصی را که برطرف شدهاند، فاش میکنند و اطلاعات ارزشمندی را در اختیار مجرمان سایبری قرار میدهند که میتوانند از آن برای هدف قرار دادن یک شرکت قبل از اعمال بهروزرسانیها استفاده کنند. بهروزرسانیهای منظم نه تنها برای رفع نقایص امنیتی بلکه برای جلوگیری از سوءاستفاده احتمالی توسط مجرمان سایبری از اهمیت والایی برخوردار است.

دلایل بهروزرسانی مکرر نرمافزار

بهروزرسانی مکرر نرمافزار به چندین دلیل ضروری است. این کار عملکرد و حفاظت را افزایش میدهد که منجر به تجربه کاربری روانتر و ایمنتر میشود. بهروزرسانیها همچنین ویژگیهای جدیدی معرفی میکنند که نرمافزار را بهروز و نوآور نگه میدارند. علاوه بر این، آنها میتوانند طول عمر نرمافزار و سختافزار را با تضمین سازگاری و کاهش خطر خرابیها افزایش دهند. در نهایت، بهروزرسانیها مشکلات جزئی و باگها را برطرف میکنند که به ثبات کلی نرمافزار کمک میکند.

ایجاد رمزهای عبور قوی

رمزهای عبور قوی برای حفاظت از دادهها و داراییهای تجاری حیاتی هستند. گنجاندن جزئیات شخصی در رمزهای عبور به مجرمان سایبری یک دروازه بالقوه برای دسترسی به اطلاعات شرکت میدهد. برای کاهش خطر نقض امنیتی، شما باید یک سیاست رمز عبور سختگیرانه را اجرا کنید که استفاده از رمزهای عبور قوی در سراسر سازمان شما را الزامی میکند.

چگونگی ایجاد ورودهای امن

انتخاب نام کاربری که به یاد داشتن آن آسان باشد اما به حدی آسان نباشد که یک مجرم سایبری بتواند آن را از طریق هر وبسایت، کسبوکار یا شبکههای اجتماعی شخصی پیدا کند، مهم است. در اینجا نکات کلیدی برای ایجاد ورودهای امن آورده شده است:

- نام خود را استفاده نکنید: استفاده از نام شما برای نام کاربری ورود به سیستم باعث میشود که به راحتی توسط مجرمان سایبری قابل هک شود.

- از آدرس ایمیل خود استفاده نکنید: از استفاده از هر بخشی از آدرس ایمیل خود به عنوان بخشی از جزئیات حساب خود هنگام راهاندازی حساب خودداری کنید. همیشه از اطلاعات منحصر به فرد و امن که به راحتی قابل شناسایی نیستند، استفاده کنید.

- از اعداد شخصی استفاده نکنید: از استفاده از آدرس، شماره تلفن، تاریخ تولد، شماره تأمین اجتماعی یا شماره شناسایی خودداری کنید. این جزئیات به راحتی توسط افراد مخرب برای سرقت هویت یا سایر فعالیتهای تقلبی قابل استفاده است.

- رمزهای عبور قوی ایجاد کنید: رمزهای عبور قوی دشوار برای حدس زدن هستند و شامل بیش از هشت کاراکتر، مجموعه تصادفی حروف، اعداد، بزرگنویسی و نمادها میشوند.

راهاندازی احراز هویت دو مرحلهای (2FA)

احراز هویت دو مرحلهای (2FA) یک اقدام امنیتی قابل اعتماد است که نیاز به دو نوع تاییدیه برای دسترسی به شبکه و برنامهها دارد. این ممکن است شامل پاسخ به یک سؤال شخصی، دریافت کد از طریق تلفن یا ایمیل، یا استفاده از دادههای بیومتریک مانند اثر انگشت باشد. این لایه اضافی از امنیت به حفاظت از دادههای شرکت و مشتری کمک میکند. پلتفرمها و برنامههای مختلف، مراحل متفاوتی برای راهاندازی 2FA دارند.

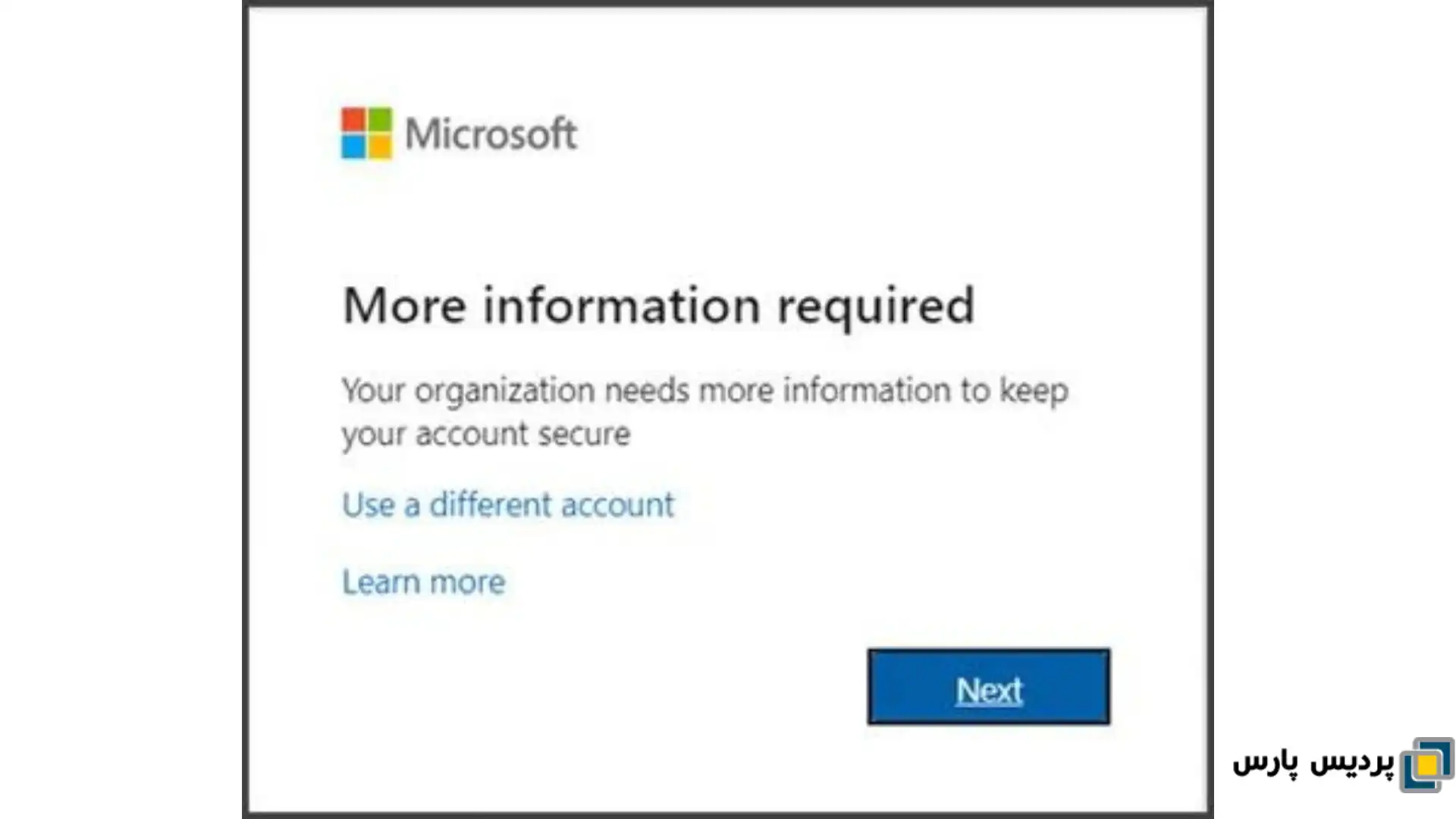

راه اندازی 2FA برای مایکروسافت 365

دستورالعملهای زیر را برای راهاندازی احراز هویت دو مرحلهای در حساب کاری شرکت خود با استفاده از Microsoft 365 دنبال کنید:

- ورود به حساب کاری فعلی شرکت خود: وقتی به Microsoft 365 وارد شوید، از شما خواسته میشود که اطلاعات بیشتری ارائه دهید. روی «بعدی» کلیک کنید.

- دانلود برنامه رایگان Microsoft Authenticator و دنبال کردن مراحل داده شده: این برنامه به شما کمک میکند تا یک لایه امنیتی اضافی ایجاد کنید با استفاده از تأیید دو مرحلهای.

- اگر نمیخواهید از برنامه Authenticator استفاده کنید، گزینه «میخواهم روش متفاوتی را تنظیم کنم» را انتخاب کنید: Microsoft 365 از شما میخواهد که شماره تلفن همراه خود را وارد کنید و یک پیامک با کد شش رقمی برای تأیید دستگاه ارسال میکند.

- پس از ورود به حساب خود، Microsoft 365 از شما درخواست اطلاعات تأیید اضافی میکند: این اطلاعات بیشتر به تأیید هویت شما کمک میکند و امنیت حساب شما را افزایش میدهد.

با دنبال کردن این مراحل، میتوانید اطمینان حاصل کنید که دسترسی به حسابهای کاری شما به طور ایمن محافظت میشود و از دادههای حساس شرکت در برابر دسترسیهای غیرمجاز جلوگیری میشود.

راه اندازی 2FA برای Google Workspace

- ورود به کنسول مدیریت Google Workspace: به کنسول مدیریت Google Workspace خود وارد شوید.

- انتخاب امنیت در داشبورد: در داشبورد، گزینه امنیت (Security) را انتخاب کنید و تا قسمت احراز هویت دو مرحلهای (Two-Step Verification) پایین بروید.

- کلیک بر روی احراز هویت دو مرحلهای: روی گزینه احراز هویت دو مرحلهای کلیک کنید و به کارمندان اجازه دهید تا احراز هویت دو مرحلهای را روی دستگاههای خود فعال کنند.

- بهروزرسانی ویژگیها به دلخواه:

- اجباری کردن: اجبار همه کارمندان برای استفاده از احراز هویت دو مرحلهای.

- دوره ثبت نام کاربر جدید: به کارمندان زمان میدهد تا قبل از افزودن احراز هویت دو مرحلهای آماده شوند.

- فرکانس: اجازه میدهد کارمندان دستگاههای مورد اعتماد خود را تنظیم کنند.

- روشها: روشهای مجاز برای احراز هویت دو مرحلهای را تنظیم میکند. این شامل تماسهای تلفنی، پیامکها و ایمیلها میشود.

- روی «ذخیره» (Save) ضربه بزنید وقتی که فرایند کامل شد.

با دنبال کردن این دستورالعملها، میتوانید اطمینان حاصل کنید که دسترسی به حسابهای کاربری در محیط Google Workspace شما به طور مؤثری محافظت میشود.

راه اندازی 2FA برای گوگل اندروید

برای راهاندازی احراز هویت دو مرحلهای (2FA) برای حساب Google خود، مراحل زیر را دنبال کنید:

- حساب Google خود را باز کنید.

- از طریق پنل ناوبری، روی گزینه امنیت (Security) کلیک کنید.

- در بخش «ورود به Google» (Signing in to Google) در صفحه امنیت، گزینه احراز هویت دو مرحلهای (Two-Step Verification) را انتخاب کنید.

- روی «شروع کنید» (Get Started) کلیک کنید و دستورالعملهای ظاهر شده بر روی صفحه را دنبال کنید.

راه اندازی 2FA برای Apple ID

برای راهاندازی احراز هویت دو مرحلهای (2FA) برای Apple ID خود در iPhone، iPad، یا iPod Touch، مراحل زیر را دنبال کنید:

- تنظیمات (Settings) را در دستگاه خود باز کنید.

- در زیر منوی تنظیمات، روی نام خود ضربه بزنید.

- زیر نام خود، روی رمز و امنیت (Password & Security) کلیک کنید.

- روی فعالسازی احراز هویت دو مرحلهای (Turn On Two-Factor Authentication) ضربه بزنید.

- روی ادامه (Continue) کلیک کنید و دستورالعملهای نمایش داده شده را دنبال کنید.

در سیستم عامل مک:

- به منوی Apple بروید و روی «تنظیمات سیستم» (System Settings) یا «تنظیمات سیستم» (System Preferences) کلیک کنید.

- روی نام خود یا Apple ID کلیک کنید.

- زیر نام خود، روی «رمز و امنیت» (Password & Security) کلیک کنید.

- در کنار احراز هویت دو مرحلهای، روی «روشن کردن» (Turn On) کلیک کنید.

- دستورالعملهای نمایش داده شده بر روی صفحه را دنبال کنید.

با اجرای این مراحل، 2FA برای Apple ID شما فعال میشود که به افزایش امنیت حساب کاربری شما کمک میکند، به خصوص در محیطهایی که امنیت کمتری دارند. این فرآیند اطمینان میدهد که تنها شما قادر به دسترسی به حساب خود هستید، حتی اگر کسی دیگر رمز عبور شما را داشته باشد.

آموزش کارمندان در مورد امنیت سایبری

برگزاری دورههای منظم آموزش امنیت سایبری برای تمام کارمندان شما به کمک آمدن شرکتتان برای جلوگیری از نقض دادهها و سایر آسیبپذیریهای مرتبط کمک میکند. اگر یکی از کارمندان شما در زمینه امنیت سایبری آموزش ندیده باشد و ایمیل فیشینگ دریافت کند، ممکن است به طور تصادفی اطلاعات شرکت شما را در معرض خطر قرار دهد. به همین ترتیب، کارمندانی که VPNها را درک نمیکنند یا خطر دادن دسترسی شبکه به دیگران را نمیفهمند میتوانند امنیت شبکه شرکت شما را به خطر بیندازند. هم کارمندان دفتری و هم کارمندان از راه دور در معرض خطر هستند.

برای اطمینان از آگاهی کامل کارمندان در مورد امنیت سایبری، شما میتوانید این موضوع را در فرآیند استخدام آنها گنجانده، آنها را در مورد انواع تهدیدات آموزش دهید، آنها را برای شناسایی حملات فیشینگ آموزش دهید و در آموزش کارمندان سرمایهگذاری کنید.

قرار دادن امنیت سایبری در بخشی از فرآیند استخدام

آموزش امنیت سایبری را به محض استخدام کارمندان شروع کنید تا به سرعت امنیت دادههای سازمانی تضمین شود. موارد زیر را در توسعه برنامه آموزشی خود در نظر داشته باشید:

- سرمایهگذاری در آموزش: آموزشهای امنیت سایبری با کیفیت بالا شامل موضوعاتی مانند رمزهای عبور و نامهای کاربری ایمن و ایمیلهای فیشینگ میشود؛ آموزشهای گستردهای در مورد تهدیدات سایبری مانند باجافزار و مهندسی اجتماعی انجام دهید.

- آموزش کارکنان: اهمیت رعایت رویههای امنیتی و پیامدهای نقض امنیت را توضیح دهید. اطلاعاتی در مورد نشانههای معمول تهدیدات ارائه دهید، مانند نمایان شدن ناگهانی برنامههای ناآشنا، تخلیه نامعلوم باتری، کند شدن غیرمنتظره دستگاه، و پاپآپهای غیرعادی که باعث تغییرات در دستگاه میشوند.

- ترویج ارتباطات: ارتباطات باز در مورد امنیت سایبری در سازمان شما میتواند کارمندان را با پروتکلهای امنیتی شرکت آشنا و راحت کند و آنها را بیشتر ترغیب به شناسایی و گزارش فعالیتهای مشکوک کند.

تهدیدات جدید امنیت سایبری تقریباً هر روز ظاهر میشوند و روندهای امنیتی به طور مکرر تغییر میکنند. کارمندان باید بیش از یک بار در سال در حالی که در سازمان شما کار میکنند آموزش ببینند. تیمهای شما باید به اندازه ممکن و همانند بهروزرسانیهای منظم امنیت شبکه، به طور مکرر بهروز شوند.

آموزش کارمندان برای شناسایی حملات فیشینگ

حملات فیشینگ ممکن است مانند یک ایمیل معمولی به نظر برسند. در برخی موارد، مجرمان سایبری آدرس ایمیلی ایجاد میکنند که شبیه به آدرس ایمیل همکارانتان است. مجرمان سایبری همچنین دامنهها را جعل میکنند تا اطلاعات ورود به سیستم کارمندان را به دست آورند.

کارمندان خود را آموزش دهید تا با پرسیدن سوالات زیر یک حمله فیشینگ را تشخیص دهند:

- آیا آدرس ایمیل اشتباه نوشته شده است یا از یک شرکت ناشناخته است؟

- آیا چیدمان ایمیل مشابه سایر ایمیلها است؟

- آیا لینکی وجود دارد که درخواست اطلاعات ورود به سیستم میکند؟

- اگر پیوستی دارد، آیا نوع پسوند فایل غیرمعمولی دارد؟

شما یا کارمندانتان همچنین میتوانید با شماره تلفن فرستنده تماس بگیرید و قبل از کلیک کردن روی لینکها یا پیوستها اطلاعات بیشتری بخواهید. قرار دادن مکاننما روی لینکها و پیوستها میتواند نکاتی در مورد وبسایتی که به آن هدایت میشود، نشان دهد.

کارمندان باید احساس راحتی کنند که در مورد احتمال کلاهبرداریهای فیشینگ سوال بپرسند. در غیر این صورت، ممکن است به طور ناخودآگاه ایمیلهای مخرب را باز کنند یا اطلاعات ورود به سیستم خود را به یک مجرم سایبری منتقل کنند.

ختم کلام:

تنظیمات امنیتی شبکه یکی از مهمترین اقدامات برای حفاظت از کسبوکارها در برابر تهدیدات سایبری است. ایمنسازی یک شبکه نیازمند اقدامات متنوعی از رمزنگاری تا VPNها است تا شرکت شما را از نقض دادهها یا حملات حفظ کند. حملات سایبری رایجتر شدهاند، بنابراین ایمنسازی شبکه از اهمیت بیشتری برخوردار شده است.

دنبال کردن مراحل در این راهنما و افزودن آنها به طرح امنیت شبکه شما به شما کمک میکند تا امنیت شبکه خود را تقویت کرده و وضعیت امنیتی خود را بهبود بخشید. هرچه محافظت شرکت شما بهتر باشد، دادهها و زیرساختهای سازمانی شما امنتر خواهد بود.

بیشتر بخوانید:

مهمترین تهدیدات امنیتی شبکه در سال 2024

امنیت شبکه چیست و چرا مهم است؟

این مطلب چقدر برای شما مفید بود؟

برای امتیاز دادن روی یکی از ستاره ها کلیک کن

میانگین امتیاز 4 / 5. تعداد امتیاز: 1

اولین کسی باشید که امتیاز می دهد!